¿Qué es el malware Phobos? (09.15.25)

Phobos es un tipo de malware ransomware que cifra el archivo de un usuario mediante el estándar de cifrado AES de 256 bits. Después de lo cual, exige que la víctima pague una cantidad de rescate que debe pagarse en Bitcoins.

Phobos fue detectado por primera vez en 2019 y se atribuye al mismo grupo de hackers que es responsable del ransomware Dharma. Se distribuye principalmente a través de conexiones de escritorio remoto pirateadas.

Phobos encripta una variedad de archivos, incluido el ejecutable. Normalmente, los archivos cifrados también tienen agregado el correo electrónico del atacante. El patrón general de cifrado es: .id [-] [] ..

¿Qué puede hacer el virus Phobos Malware?Al igual que Dharma, Phobos infecta computadoras explotando puertos RDP mal asegurados para infiltrarse en redes y ejecutar un ataque de ransomware.

Después de cifrar los archivos con una extensión .phobos, el ransomware solicitará que se pague una cantidad de rescate en Bitcoins a una dirección web oscura que se comparte a través de un documento readme.txt. A algunas víctimas del malware se les ha pedido que paguen hasta $ 3000 por la posibilidad de recuperar sus archivos.

Antes de que se ejecute el cifrado, la entidad de malware mata los procesos que podrían bloquear el acceso a los archivos que están destinada al cifrado. La siguiente es una lista completa de los procesos que se eliminan:

- msftesql.exe

- sqlagent.exe

- sqlbrowser.exe

- sqlservr.exe

- sqlwriter.exeoracle.exe

- ocssd.exe

- dbsnmp.exe

- synctime.exe

- agntsvc.exe

- mydesktopqos.exe

- isqlplussvc.exe

- xfssvccon.exe

- mydesktopservice.exe

- ocautoupds.exe

- agntsvc.exe

- agntsvc.exe

- agntsvc.exe

- encsvc.exe

- firefoxconfig.exe

- tbirdconfig.exe

- ocomm.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- dbeng50.exe

- sqbcoreservice.exe

- excel.exe

- infopath.exe

- msaccess.exe

- mspub.exe

- onenote.exe

- outlook.exe

- powerpnt.exe

- steam.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- visio.exe

- winword.exe

- wordpad.exe

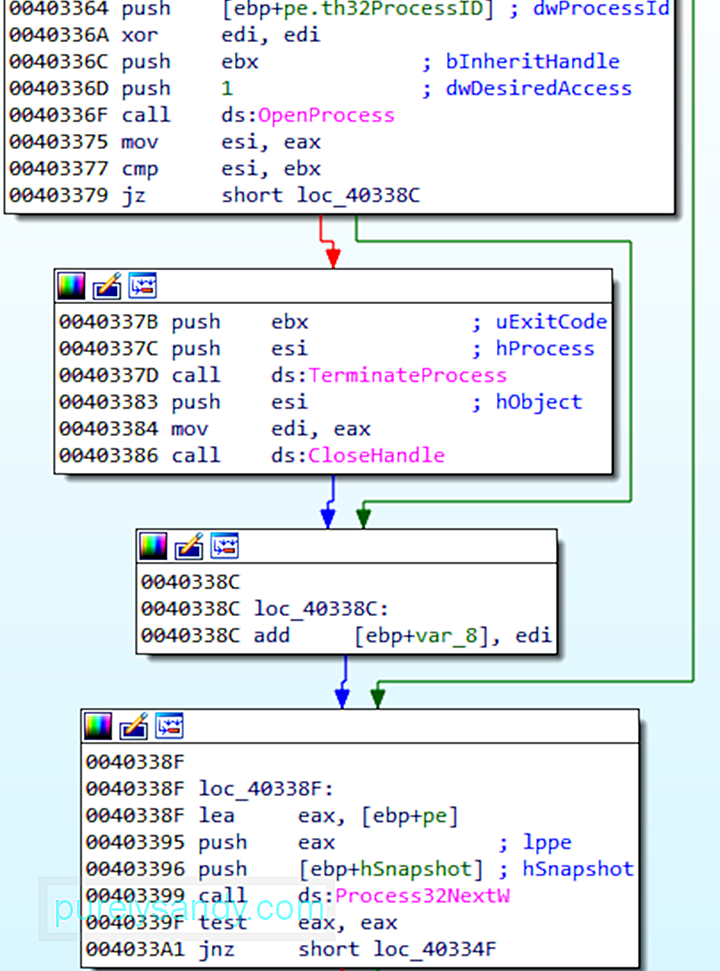

La siguiente imagen muestra un fragmento del código del malware Phobos y cómo dirige el proceso de eliminación:

Una de las razones por las que los ciberdelincuentes pueden saber que las entidades de malware Dharma y Phobos son creadas por grupo a pesar de tener un código diferente es el hecho de que comparten la misma nota de rescate. El tipo de letra y el texto son iguales.

Cómo eliminar el malware PhobosLa mejor manera de lidiar con el malware Phobos es implementar una solución anti-malware y abstenerse de contactar a los ciberdelincuentes. Es cierto que pagar el rescate puede ahorrarle el dolor de perder sus archivos, pero no es una solución ideal.

No se puede confiar en que los ciberdelincuentes entreguen las claves de descifrado e incluso si pudieran, lo hacen es más probable que ataquen en el futuro, ya que usted y los demás que eligen pagar, anímelos a hacerlo.

Se ha descubierto que las soluciones anti-malware son más efectivas contra virus cuando la computadora está encendida Modo seguro. Esto se debe a que el modo seguro solo opera un mínimo de aplicaciones y configuraciones de Windows y, por lo tanto, compromete más reinicios informáticos para la búsqueda de la entidad de malware.

También se sabe que el ransomware Phobos usa varios procesos persistentes, como como se instala en la carpeta% APPDATA% y Startup, donde agrega claves de registro de inicio para el inicio automático. En el modo seguro, los elementos de inicio automático están deshabilitados.

Otra pieza de software que puede necesitar mientras lucha contra el malware Phobos es una herramienta de reparación de PC. Limpiará su computadora y reparará las entradas de registro dañadas.

Cómo proteger su computadora del malware PhobosComo parte de esta guía de eliminación de malware Phobos, también compartiremos con usted algunos consejos sobre cómo evitarlo. una infección por ransomware. El ransomware Phobos se dirige principalmente a entidades corporativas que utilizan el acceso al Protocolo de escritorio remoto (RDP). Por lo tanto, las empresas pueden revisar dónde se ha habilitado el RDP y deshabilitar o asegurarse de que las credenciales sean lo suficientemente sólidas como para que no se produzcan ataques de fuerza bruta. Para ello, recomendamos utilizar la autenticación de dos factores.

Al mismo tiempo, las empresas deben acordar una estrategia de ciberseguridad común para todos porque de esa manera es más fácil mitigar los riesgos.

Video de Youtube: ¿Qué es el malware Phobos?

09, 2025